简介

Maltego是一款十分令人惊喜的信息搜集工具需要联网使用。这款工具可以通过域名注册、搜索引擎、社交网络、电子邮件等各种渠道搜集信息。Kali Linux2中包含Maltego,这个工具需要注册后完成使用。

使用过程

首先新建一个Graph。将渗透测试的切入点放置到这个Graph中,在左侧的”Entity Palette”列表的”Infarastructure”分类中选择”Domain”,并将”Domain”拖拽到右侧的空白区中,即可添加一个节点。

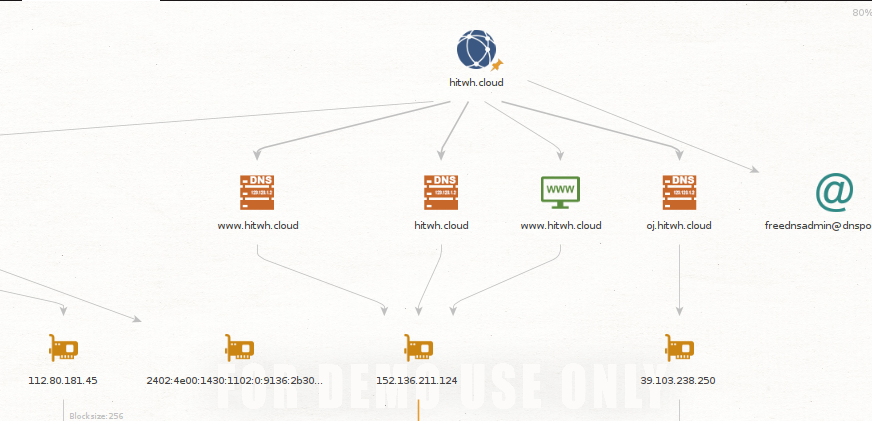

在空白区将看到一个域对象,他就是我们这张信息搜集图中的根节点,其他的部分都会由它衍生。双击这个域对象,将其修改为想要扫描的域名。我们可以有多种调查的方式,这里选择一种最为常用的方式,也就是Maltego提供的自动化信息搜集。在选择了空白区的域对象之后,单击最左侧的”Run View”按钮,最为常用的是Footprint系列,其中后面的数字越大,调查的深度也就越大,这里以Footprint L1为例。

在这里搜集信息的过程中,我们可以找到hitwh.cloud的多个子域名,如www.hitwh.cloud, oj.hitwh.cloud等,我们还知道这个域名对应的IP地址为152.136.211.124。如果想获得更多信息,如想知道152.136.211.0-152.136.211.255所处的地理位置,也可以在对应节点上面单击鼠标右键,然后在弹出的快捷菜单中选择”To Location[city, country]”,就可以对这个地址进行定位。

转载请注明来源,欢迎对文章中的引用来源进行考证,欢迎指出任何有错误或不够清晰的表达。